逾千万使用 https 的站点受到新型解密攻击的威胁

作者:

ArsTechnica

译者:

LCTT Ezio

| 2016-03-07 13:41 评论: 6

低成本的 DROWN 攻击能在数小时内完成数据解密,该攻击对采用了 TLS 的邮件服务器也同样奏效。

一个国际研究小组于周二发出警告,据称逾 1100 万家网站和邮件服务采用的用以保证服务安全的 传输层安全协议 TLS,对于一种新发现的、成本低廉的攻击而言异常脆弱,这种攻击会在几个小时内解密敏感的通信,在某些情况下解密甚至能瞬间完成。 前一百万家最大的网站中有超过 81,000 个站点正处于这种脆弱的 HTTPS 协议保护之下。

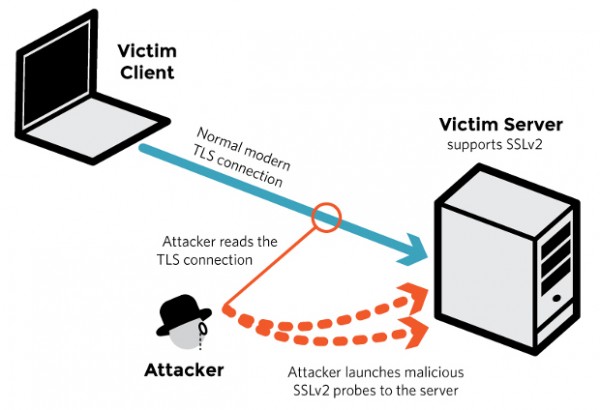

这种攻击主要针对依赖于 RSA 加密系统的 TLS 所保护的通信,密钥会间接的通过 SSLv2 暴露,这是一种在 20 年前就因为自身缺陷而退休了的 TLS 前代协议。该漏洞允许攻击者可以通过反复使用 SSLv2 创建与服务器连接的方式,解密截获的 TLS 连接。

作者:ArsTechnica 译者:Ezio 校对:martin2011qi, wxy

从 2025.1.15 起,不再提供评论功能

- tea1111980 [Chrome 49.0|Windows 10] 2016-03-10 06:02 1 赞

- 不过,我已经更新了~~~[坏笑 :)]

- [1]文剑一飞 [Chrome 49.0|Windows 7] 发表于 2016-03-07 16:07 的评论:看完,我都不知道HTTPS和TLS的区别了。请待我如小白。[2]linux [Chrome 47.0|Mac 10.11] 发表于 2016-03-07 17:02 的评论:HTTPS 一般是采用 TLS 协议做的加密处理。[3]文剑一飞 [Chrome 49.0|Windows 7] 发表于 2016-03-07 22:26 的评论:“正处于这种脆弱的 HTTPS 协议保护之下”,表述得不够具体,明明可以更具体指出是加密协议。

- linux [Chrome 47.0|Mac 10.11] 2016-03-08 21:46 赞

- 实际上是指 sslv2

- miradil [Chrome 48.0|Windows 10] 2016-03-07 15:12 赞

- 美帝良心(斜眼)

LCTT 译者